準備:

攻擊機:虛擬機kali、本機win10 。

靶機:Beelzebub: 1,網段地址我這里設置的橋接,所以與本機電腦在同一網段,下載地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip,下載后直接vbox打開即可 。

知識點:mpscan掃描、CVE-2021-4034(polkit漏洞)

文章插圖

信息收集:

通過nmap掃描下網段內的存活主機地址,確定下靶機的地址:nmap -sn 192.168.1.0/24,獲得靶機地址:192.168.1.33 。

文章插圖

掃描下端口對應的服務:nmap -T4 -sV -p- -A 192.168.1.33,顯示開放了21、80端口,開啟了ssh、http服務 。

文章插圖

使用dirmap進行目錄掃描,發現phpadmin的登錄界面:http://192.168.1.33/phpmyadmin/index.php、phpinfo界面:http://192.168.1.33/phpinfo.php和http://192.168.1.33/index.php 。

文章插圖

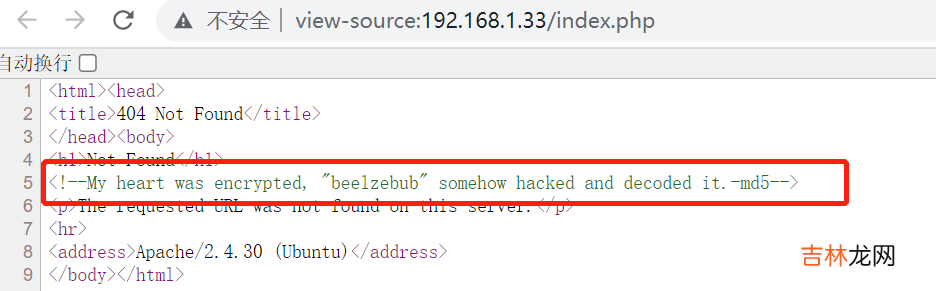

對掃描出來的地址進行逐個訪問,訪問index.php時顯示是404,但是在其源代碼中發現了提示信息:<!--My heart was encrypted, "beelzebub" somehow hacked and decoded it.-md5-->

文章插圖

對beelzebub進行md5加密,獲得加密值:d18e1e22becbd915b45e0e655429d487,開始猜測是賬戶和密碼進行ssh登錄,但是登錄失敗,使用賬戶名:krampus(虛擬機初始窗口發現)和webmaster(phpinfo頁面發現)一樣登陸失敗 。最后使用dirmap對:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/進行目錄掃描,發現wordpress 。

文章插圖

文章插圖

根據收集的信息繼續收集信息:

發現wordpress后使用wpsacn進行掃描,掃描命令:wpscan --url http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/ -e u --ignore-main-redirect --force,發現用戶名:krampus和valak,其余目錄信息同dirmap掃描結果 。

文章插圖

訪問文件上傳路徑時:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/,在其中的一個頁面中發現其cookie中攜帶了一個密碼:M4k3Ad3a1 。

文章插圖

文章插圖

獲取shell:

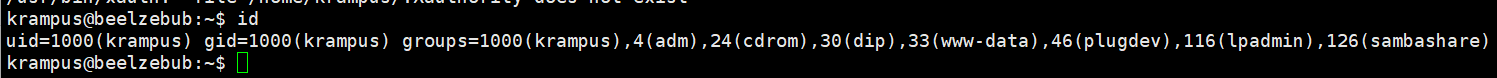

使用賬戶名:krampus和valak和密碼M4k3Ad3a1進行組合,嘗試使用ssh登錄,發現krampus/M4k3Ad3a1可以成功登錄 。

文章插圖

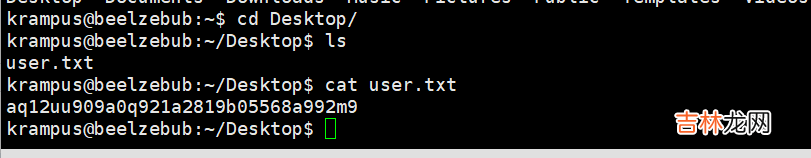

在Desktop目錄下發現user.txt文件,成功讀取到第一個flag 。

文章插圖

提權:

查看下當前賬戶是否存在可以使用的特權命令,sudo -l,顯示不存在 。

文章插圖

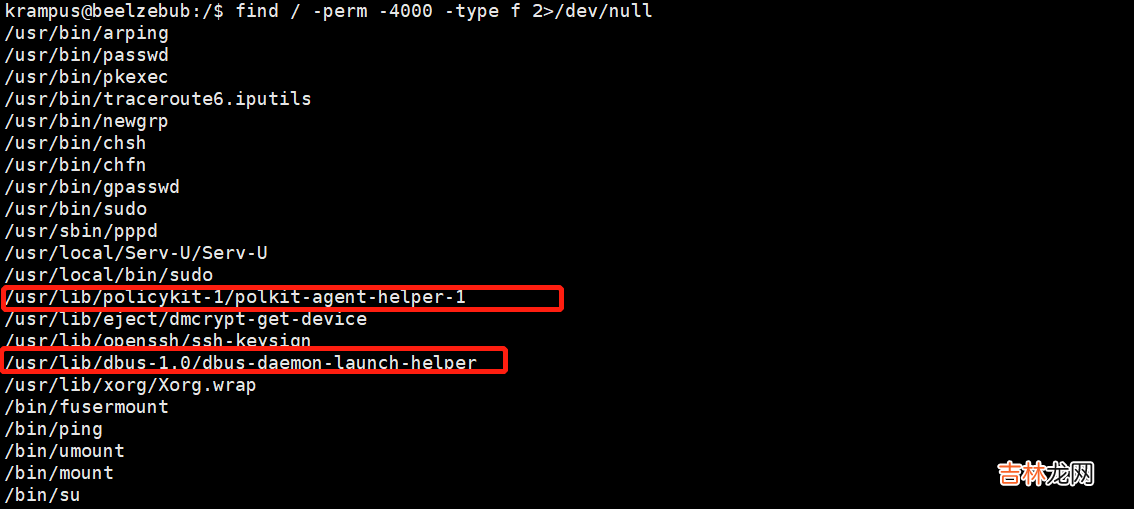

那我們查看當前用戶下具有root權限的可執行文件都有哪些,命令:find / -perm -4000 -type f 2>/dev/null,發現了:/usr/lib/policykit-1/polkit-agent-helper-1和/usr/lib/dbus-1.0/dbus-daemon-launch-helper,這兩個之前都遇到過時存在漏洞的,這里進行測試一下 。

文章插圖

之前了解到的關于policykit的存在兩個漏洞:CVE-2021-4034和CVE-2021-3560,測試時發現CVE-2021-3560無法提權,但是CVE-2021-4034可以成功提權,關于CVE-2021-3560的提權因為這里提權失敗就不寫記錄了,可以參考我的另一篇文章:https://www.cnblogs.com/upfine/p/16881302.html,只說下CVE-2021-4034提權成功的過程 。

經驗總結擴展閱讀

- 白酒怎么喝好下口

- 暗黑破壞神:不朽奧能之秘怎么完成

- 金鏟鏟之戰幽影烈焰炮陣容怎么玩

- 原神夜鴉誰是寫下一切命運之人怎么解謎

- 快速瘦肚子3天見效 瘦肚子方法3天見效

- Java安全之CC2

- 原神夜鴉誰是那個怠惰之人怎么完成

- 不思議迷宮瑪爾斯之殿DP隱藏彩蛋攻略大全

- 金鏟鏟之戰馴龍傳送法陣容怎么搭配

- 驍龍895處理器消息_驍龍895處理器曝光